Dans Cyberdjihadisme – Quand Internet repousse les frontières du champ de bataille, Matthieu Creux et Antoine Violet-Surcouf proposent une analyse globale du cyberterrorisme le plus dévastateur. Entretien croisé.

Gil Mihaely. Chronologiquement, la montée du djihadisme a coïncidé avec la révolution de l’IT. Al Qaïda dans les années 1990-2000 puis Daech depuis cinq ans évoluent en même temps que l’internet, le Web 2.0, les réseaux sociaux et les applications. Concrètement, comment cette concordance influence-t-elle les modes d’action des mouvements djihadistes ?

Matthieu Creux. Comme tous les combattants aguerris, les djihadistes excellent dans l’art d’adapter leurs tactiques et stratégies en fonction du terrain à conquérir, défendre ou occuper – ici, l’Internet –, mais aussi en profitant des opportunités offertes par certaines avancées technologiques ou, au contraire, en réaction aux menaces qui pèsent sur eux. Pour expliquer en partie la coïncidence historique dont vous parlez, rappelons qu’Al-Qaïda en était, au terme de l’invasion américaine de 2001 en Afghanistan, réduite à se terrer dans les grottes des zones tribales. C’est pourquoi ses chefs ont alors considéré l’Internet balbutiant comme un terrain de repli tactique. Autrement dit, écrasés sur le plan militaire, les fidèles de Ben Laden ont trouvé dans le cyberespace, alors très peu régulé, à la fois un « havre de paix » relative et une base arrière virtuelle leur permettant de reconstituer leurs forces, de recruter de nouveaux membres et de diffuser leur propagande avant de frapper à nouveau – dans le monde bien réel, cette fois.

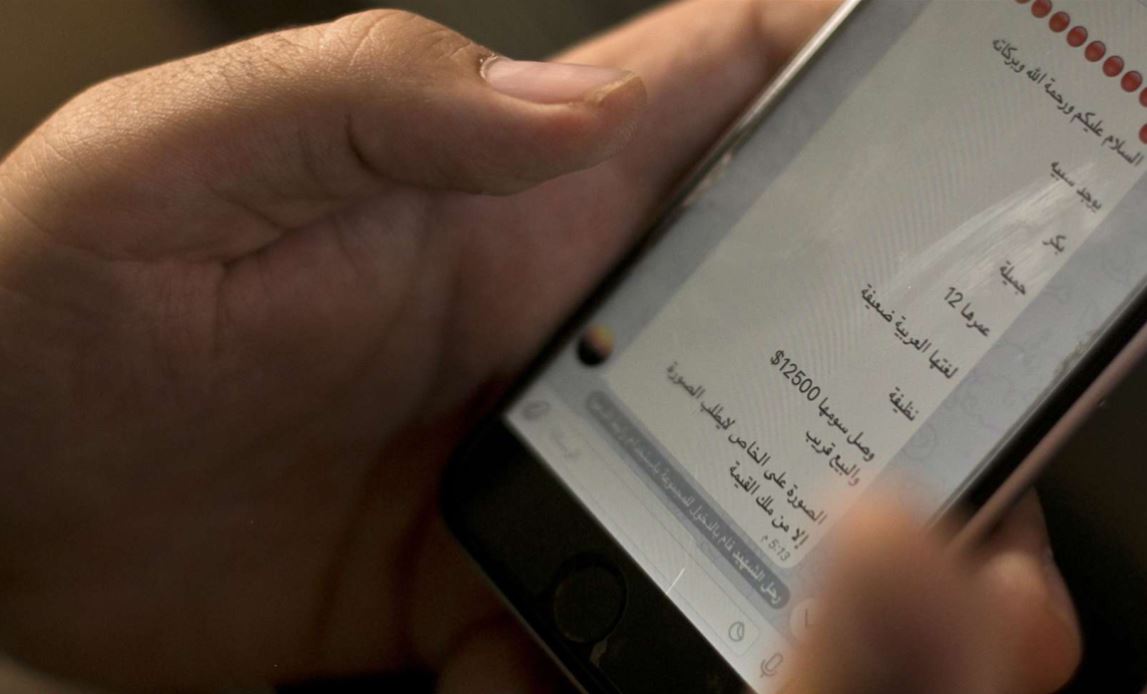

Antoine Violet-Surcouf. Les cyberdjihadistes se saisissent avec une remarquable efficacité de chaque nouveau moyen de communication en ligne – sites Web traditionnels, forums de discussion, réseaux sociaux, services de messagerie instantanée, applications « home made », Dark Web – en fonction des objectifs qu’ils poursuivent – propagande, recrutement, financement, etc. – et, surtout, en réaction aux tentatives de répression et de surveillance de la part des autorités publiques. Délaissant telle plateforme en ligne pour une autre, qu’ils jugent ou savent moins surveillée, ils s’adaptent continuellement aux nouveaux outils numériques et aux efforts des services de sécurité pour les contrôler un tant soit peu.

Ces courants idéologiques rejettent violemment l’Occident tout en s’appropriant les nouvelles technologies et s’aventurent dans le monde virtuel pourtant plein de tentations et d’information non contrôlées. Comment surmontent-ils cette contradiction ?

Matthieu Creux. Les cyberdjihadistes peuvent s’appuyer sur les figures tutélaires des « pères fondateurs » du cyberdjihad pour dépasser ces contradictions : je pense à Abou Moussab al-Souri, le théoricien du « nouveau djihad » et auteur de L’Appel à la résistance islamique mondiale, une somme de près de 2 000 pages dans laquelle il théorise, pour la première fois au milieu des années 2000, le concept de « djihad global ». Al-Souri y promeut un djihad à la fois individuel, chaque musulman étant invité à prendre spontanément les armes sans répondre à un ordre précis, et global, à même de frapper partout sur la planète. A commencer par l’Europe, qualifiée de « ventre mou » de l’Occident, un continent où résident de très nombreux musulmans et que le théoricien connaît bien pour y avoir longtemps séjourné.

Je pense aussi et surtout à Anwar al-Awlaqi, surnommé le « Ben Laden de l’Internet », dont les vidéos de prêches en ligne ont contribué à faire de lui une véritable « star » de la djihadosphère. C’est aussi à lui que l’on doit Les 44 voies pour soutenir le djihad, un véritable précis à l’attention des aspirants terroristes occidentaux, qu’il exhorte notamment à devenir des « moudjahidines du Web » et à porter le combat au sein de leurs propres sociétés.

Par ailleurs, n’oublions pas l’importance du concept de « taqiya » – littéralement, la « prudence » ou la « crainte » –, c’est-à-dire le fait pour des musulmans – et par extension pour de potentiels terroristes frappant hors du Moyen-Orient – de dissimuler leur foi, voire d’adopter des pratiques sociales ouvertement occidentales et contraires à leur culte (consommation d’alcool, etc.), dans le but de mieux se fondre au sein des sociétés qu’ils entendent frapper. En d’autres termes, et comme il en a beaucoup été question à propos des attaquants du 11 septembre 2001, il est « permis » d’adopter les outils ou codes occidentaux si c’est pour mieux les détourner contre l’ennemi visé.

La décentralisation de la guerre contre l’Occident et le concept de djihad sans dirigeant sont-ils une réalité ou bien un mythe comme son corollaire le « loup solitaire » ?

Antoine Violet-Surcouf. Le concept de « leaderless jihad » ou « djihad sans chef » a été inventé par le chercheur et ancien membre de la CIA Marc Sageman, considérant que les Américains perdaient, en quelque sorte, leur temps, leur argent et leurs hommes à traquer les chefs d’Al-Qaïda dans leurs grottes alors que les cellules dormantes présentes en Occident représentaient, selon lui, un danger bien plus réel. D’une certaine manière, l’horizontalité permise par les réseaux sociaux a pu contribuer à la popularité de ce concept. Mais les organisations djihadistes étaient et demeurent, même sur Internet, des structures très hiérarchisées, verticales – le rêve ultime de Daech n’était-il pas de bâtir un « État », certes « islamique » mais avec toutes les caractéristiques d’un appareil étatique centralisé ?

Le cyber djihad n’est-il pas voué à l’échec face aux capacités croissantes de contrôle du web par des agences étatiques ?

Antoine Violet-Surcouf. Il faudrait définir ce que l’on entend par cyberdjihad : s’agit-il d’une guerre virtuelle, prenant par exemple la forme de cyberattaques sophistiquées ciblant des infrastructures critiques ? De l’ensemble des efforts de propagande et de recrutement en ligne ? Quelle que soit la réponse que l’on apporte à ces questions, il serait naïf de croire que les cyberdjihadistes, comme d’ailleurs d’autres cyber-criminels, renonceraient sous le seul prétexte que tel ou tel de leurs outils numériques est surveillé ou mis hors service par les autorités. Encore une fois, ils s’adaptent continuellement. Les États et leurs lourdes administrations seraient, à ce titre, bien inspirés d’avoir au moins ponctuellement recours à des partenariats public-privé, déléguant certaines tâches très spécialisées à des sociétés privées bien plus agiles et au fait des dernières avancées technologiques.

Sous la pression des Etats, les GAFA et les autres acteurs de l’Internet comme Telegram combattent-ils sérieusement le cyberdjihad ?

Matthieu Creux. De mauvaise grâce. En dépit de leurs protestations de bonne volonté, ils manquent cruellement de moyens humains pour surveiller la masse gigantesque des contenus publiés sur leurs plateformes, et leurs algorithmes de détection des contenus haineux ou extrêmes ne sont pas infaillibles. Le cas de Telegram est encore plus éloquent, ses fondateurs d’origine russe ayant bâti la réputation de leur entreprise sur le refus de collaborer avec les autorités.

La question du financement du terrorisme est cruciale pour lutter contre ce phénomène. Or selon votre enquête, le web joue un rôle marginal dans ce domaine. Comment l’expliquez-vous ?

Matthieu Creux. Il y a beaucoup de fantasmes autour des crypto-monnaies ou encore des plateformes de crowdfunding. Si ces outils numériques peuvent, à l’occasion, être détournés de leur vocation originelle pour financer des entreprises terroristes, les montants en jeu restent en effet dérisoires au regard de ceux générés, pour prendre l’exemple de Daech, par le racket, l’impôt forcé, le trafic de matières premières ou d’œuvres d’art ou encore le « mécénat » en provenance de grandes fortunes du Moyen-Orient. Et n’oublions pas que les terroristes n’ont, le plus souvent, pas besoin de beaucoup d’argent pour financer et organiser un attentat.

Le djihadisme a toujours eu des bases territoriales. L’Afghanistan, les zones tribales du Pakistan, et plus tard des régions en Irak et en Syrie. Il existe toujours de zones sous contrôle djihadiste en Afrique et au Yémen. Une base arrière réelle est-elle indispensable au cyberdjihadisme ?

Matthieu Creux. Oui, dans le sens où le djihad en ligne est longtemps resté à l’image de son corollaire offline, très hiérarchisé et vertical. À son apogée, lorsqu’il contrôlait de vastes territoires à cheval sur la Syrie et l’Irak, l’État islamique disposait de cellules et même « d’agences » spécialisées, chargées de la propagande sur Twitter, du recrutement sur Facebook, de la préparation d’attaques terroristes… Tout remontait aux chefs, tout était sous contrôle.

Antoine Violet-Surcouf. D’un autre côté, la disparition du « califat » et même celle toute récente de son leader, Abou Bakr Al-Baghdadi, ne signent en rien la défaite définitive de Daech et encore moins de son idéologie. La menace djihadiste, et sa déclinaison en ligne, le cyberdjihadisme, restent plus que jamais d’actualité.

Cyberdjihadisme - Quand Internet Repousse les Frontières du Champ de Bataille

Price: ---

0 used & new available from

Causeur ne vit que par ses lecteurs, c’est la seule garantie de son indépendance.

Pour nous soutenir, achetez Causeur en kiosque ou abonnez-vous !